Il 3 febbraio 2026 l’Università La Sapienza di Roma, uno degli atenei più grandi d’Europa per numero di iscritti, è stata colpita da un grave attacco informatico che ha paralizzato parte della sua infrastruttura digitale.

L’attacco ha bloccato siti web istituzionali, portale Infostud e servizi digitali interni, con pesanti disagi per studenti, docenti e personale amministrativo.

Per contenere l’intrusione, l’ateneo ha deciso di isolare e fermare temporaneamente tutti i sistemi di rete, segnalando l’incidente anche all’Agenzia per la Cybersicurezza Nazionale e alle forze di polizia.

La Procura di Roma ha aperto un’indagine per accesso abusivo a sistema informatico e si attende la formalizzazione dell’inchiesta, coordinata dal procuratore aggiunto Sergio Colaiocco.

Il ransomware Bablock (alias Rorschach)

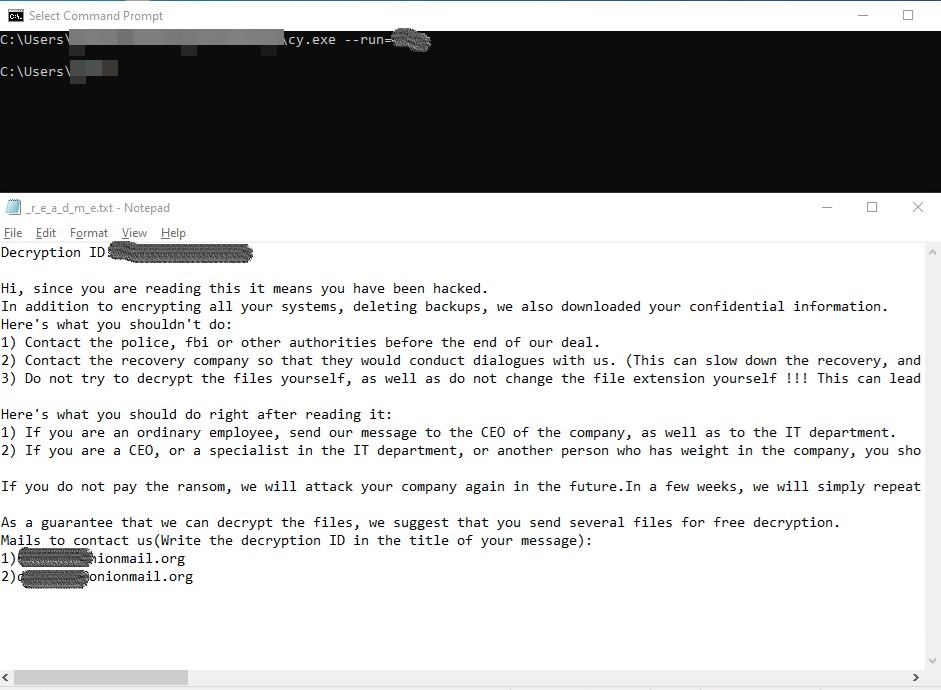

La causa tecnica dell’incidente è un ransomware di ultima generazione noto come Bablock, anche chiamato tecnicamente Rorschach dai ricercatori di sicurezza.

Un ransomware è un tipo di malware che crittografa i dati dei sistemi infetti rendendoli inutilizzabili, e poi chiede un riscatto per fornirne la chiave di sblocco. In questo caso, gli aggressori stanno minacciando di pubblicare i dati sul dark web se non verrà pagato un riscatto di circa 1 milione di euro in criptovalute.

Caratteristiche del malware

Secondo l’analisi tecnico-giornalistica:

- Bablock/Rorschach è un ransomware molto sofisticato e veloce, capace di adattarsi alle difese della vittima e di crittografare sistemi in tempi brevi.

- L’architettura modulare e le tecniche di evasione rendono questo malware difficile da bloccare con strumenti di sicurezza tradizionali.

- In passato è stato utilizzato in altri attacchi, ma non è una delle famiglie più frequentemente osservate nei grandi leak pubblici.

fonte: redhotcyber.com

Chi sono gli hacker

La rivendicazione fornita dal Corriere della Sera e l’analisi tecnica dei messaggi associati all’attacco suggeriscono che il ransomware sia stato utilizzato da una crew (gruppo criminale informatico) identificata come “Femwar02”, che non era mai comparsa prima di ora nei maggiori data leak.

Possibile matrice

Un dettaglio importante emerso dalle prime indagini è che il malware non crittografa i dati se scritti in lingua russa o in altre lingue dell’area post-sovietica. Questo comportamento – insieme ad altre analisi tecniche – ha portato gli esperti a sospettare una possibile matrice filo-russa dell’attacco, anche se questa ipotesi non è stata ancora ufficialmente confermata.

Resta da chiarire se il gruppo abbia motivazioni politiche o se si tratti solo di un’operazione criminale a scopo di lucro: gli hacker stessi, nei messaggi di rivendicazione, avrebbero affermato di non agire per motivi politici, ma le autorità non hanno confermato ufficialmente questa dichiarazione.

Le attività di bonifica e ripristino dei sistemi sono in corso, con il supporto di specialisti del CSIRT (Computer Security Incident Response Team) e dell’Agenzia per la Cybersicurezza Nazionale. Le autorità stanno anche monitorando se eventuali dati esfiltrati appaiano nei forum underground.