How to

GeoSpy.ai è davvero in grado di localizzarti? Questa app indovina la tua posizione senza GPS

In un’epoca in cui l’intelligenza artificiale si infiltra in ogni angolo dell’esperienza digitale, GeoSpy.ai si…

Furti con POS: perché è quasi impossibile rubare soldi nei luoghi pubblici

Negli ultimi anni torna ciclicamente alla ribalta l’idea di un “borseggio 2.0” dove un malintenzionato…

Clawdbot: Cos’è, Come Funziona e Come Installarlo nel 2026

Un progetto open-source nato quasi per gioco e diventato in pochi mesi uno degli argomenti…

Bitchat: l’app di messaggistica di Jack Dorsey che funziona senza Internet

Jack Dorsey — co‑fondatore di Twitter (ora X) e sostenitore di tecnologie decentralizzate — ha…

qTox e protocollo Tox: guida alla messaggistica decentralizzata per una privacy assoluta

Negli ultimi anni la privacy online è diventata un tema sempre più centrale. Tra le…

Come gli hacker mascherano (spoofing) gli indirizzi email per colpire le aziende

Hacker dediti al phishing stanno sempre più sfruttando la configurazione errata dei sistemi di routing…

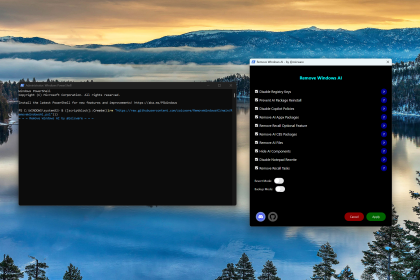

Come rimuovere l’AI di Windows 11 con RemoveWindowsAI

Windows 11 sta diventando sempre più “intelligente”: Microsoft ha integrato AI in molte funzionalità, da…

I migliori Tool AI penetration testing basati su intelligenza artificiale

L’uso dell’intelligenza artificiale nel penetration testing sta evolvendo rapidamente: da semplici assistenti testuali a framework…

Come navigare il web in modo più sostenibile con un Green Browser

La ricerca online diventa parte integrante della vita quotidiana, la sua impronta ambientale continua a…

Cos’è la Prompt Injection e come difendersi dagli attacchi dei modelli AI

La prompt injection è una delle vulnerabilità più rilevanti nei sistemi basati su intelligenza artificiale…